تحویل بدون فایل بدافزار توسط هکرها بوسیله مایکروسافت Build Engine

اخبار داغ فناوری اطلاعات و امنیت شبکه

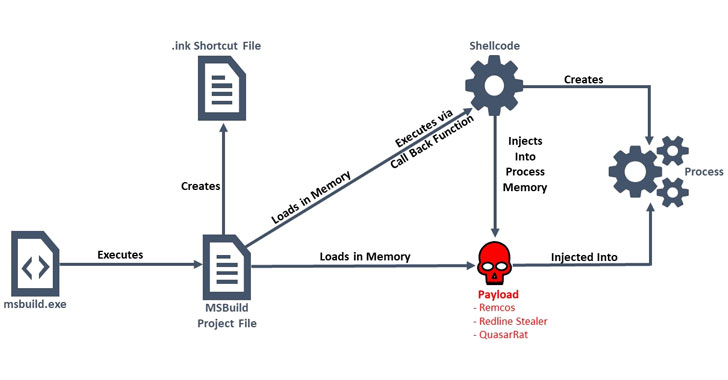

عاملان حملات و تهدیدات سایبری از Microsoft Build Engine (MSBuild) برای به کارگیری تروجان های دسترسی از راه دور و بدافزارهای سرقت كننده رمز عبور سواستفاده میکنند تا در سیستم های ویندوزی هدف، آن بدافزارها و تروجان ها را بدون فایل ارائه داده و انتقال دهند.

به گزارش هکرنیوز، محققان شرکت امنیت سایبری آنومالی، روز پنجشنبه اعلام کردند که این کمپین به صورت فعال در حال انجام است و ماه گذشته اعلام وجود کرده است. آنها اضافه کردند که فایل های مخرب ساخته شده با دستور اجرایی رمزگذاری شده و شِلکدی که بَکدور را نصب می کند، به مهاجمان این امکان را می دهد تا کنترل دستگاه های قربانیان را بدست گرفته و اطلاعات حساس را سرقت کنند.

مایکروسافت Build، ابزاری متن باز برای .NET و ویژوال استودیو است که توسط مایکروسافت ساخته شده و امکان تدوین سورس کد، پکیجینگ، تست و استقرار برنامه ها را فراهم می کند.

در صورت استفاده از MSBuild برای به خطر انداختن دستگاه ها به شکل بدون فایل، ایده بر این مبنا استوار است که از هرگونه شناسایی در امان مانده و حتی آنرا خنثی کنید، زیرا چنین بدافزاری برای بارگذاری کد حمله در حافظه از یک برنامه قانونی و شناخته شده استفاده می کند، بنابراین هیچ اثری از آلودگی بر روی سیستم قربانی باقی نمی گذارد و به مهاجمان امکان حمله با سطح پیشرفته ای از پنهان کاری در سرقت را ارائه میدهد.

نرم افزار Remcos (Remote Control and Surveillance Software)، پس از نصب، دسترسی کامل از راه دور برای مهاجم، شامل ویژگی هایی مانند ضبط کلیدها تا اجرای دستورات خودسرانه و ضبط میکروفون ها و وب کم، فراهم مینماید؛ در حالی که Quasar یک RAT متن باز مبتنی بر .NET است که توانایی هایی از جمله ورود به سیستم، سرقت رمز عبور، و غیره را دارد. Redline Stealer، همانطور که از نام آن برمیآید، یک نوع بدافزار است که علاوه بر سرقت رمزهای عبور و کیف پول های مرتبط با برنامه های ارزهای رمزپایه، از مرورگرها، V-P-N ها و مشترکان پیام رسان ها نیز اطلاعات کاربری را گردآوری و سرقت می کند.

محققان آنومالی، تارا گولد و گیج میل افزودند: "عوامل تهدید کننده این کمپین از ارسال و تحویل بدون فایل به عنوان راهی برای دور زدن اقدامات امنیتی استفاده کردند و این روش توسط عاملان برای اهداف مختلف و با انگیزه های متفاوتی استفاده می شود. این کمپین این نکته را عیان می کند که اتکا به نرم افزار آنتی ویروس به تنهایی برای دفاع سایبری کافی نیست و استفاده از کدهای مجاز برای پنهان کردن بدافزارها از فناوری های آنتی ویروس موثر واقع شده است و این مسئله به طور تصاعدی در حال رشد و افزایش است".

برچسب ها: دات نت, Visual Studio, Remcos, Open Source, Microsoft Build Engine, Trojan, Fileless trojan and malware, MSBuild, وی پی ان, cybersecurity, Microsoft, متن باز, malware, تروجان, cryptocurrency, کد مخرب, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری